Sécurité de l'information des systèmes automatisés: les types de menaces et méthodes de prévention

Avant de communiquer le sujet « Sécurité de l' information des systèmes automatisés » décider quel type de système peut être considéré comme automatique. Avec chaque décennie de notre civilisation devient de plus en plus technologiquement avancés.  La demande croissante de produits de haute qualité, avec elle un nombre croissant de tâches de routine et des obligations. Il est conçu pour faire face à ces systèmes automatisés. Ils contrôlent la production de tout produit ou certains processus. Dans ce cas, le résultat est toujours le même que la norme. Des systèmes similaires sont équipés d'entreprises industrielles et financières, ils contrôlent pratiquement tous les processus qui nécessitent l'automatisation. Bien sûr, à travers ces systèmes va masse d'informations importantes qui doivent être protégés. Sécurité de l'information des systèmes automatisés – le principal problème des grandes entreprises.

La demande croissante de produits de haute qualité, avec elle un nombre croissant de tâches de routine et des obligations. Il est conçu pour faire face à ces systèmes automatisés. Ils contrôlent la production de tout produit ou certains processus. Dans ce cas, le résultat est toujours le même que la norme. Des systèmes similaires sont équipés d'entreprises industrielles et financières, ils contrôlent pratiquement tous les processus qui nécessitent l'automatisation. Bien sûr, à travers ces systèmes va masse d'informations importantes qui doivent être protégés. Sécurité de l'information des systèmes automatisés – le principal problème des grandes entreprises.

Les menaces qui affectent les systèmes d'information, ont leur propre classification. Le plus souvent, le but des cyber-attaques deviennent des données sensibles, telles que les coordonnées des sociétés financières. En passant par le réseau local, cette information est vulnérable, cependant, la suppression des seuls spécialistes disponibles haut de gamme. A un point faible, et le matériel et le logiciel du système. société de sécurité de l'information ne sera pas respectée si un intrus va détruire le programme désiré, ajouter un élément supplémentaire pour ou changer l'ordre dans lequel il y a des données importantes. Exposé à la menace et les informations disponibles qu'à une personne ou d'un processus spécifique.

Les problèmes ci-dessus peuvent survenir dans certains cas. Parfois, ils donnent naissance à des facteurs naturels comme les inondations, les incendies, les ouragans ou d'autres catastrophes naturelles. Parfois blâmer les défaillances qui se produisent dans un système dans lequel les données sont perdues. Cependant, la plupart des problèmes de sécurité de l'information sont causées par l'homme. De telles menaces sont passives ou actives. Si une personne blessée involontairement le système, par exemple, fait une erreur lors de la programmation, le problème est considéré comme passif. Menace devient actif lorsque le dommage est fait intentionnellement, par exemple, sont volés ou détruits des informations uniques. En règle générale, ces actes sont commis à cause de l'argent. les gens des méfaits et le système peut être à distance en introduisant dans un programme malveillant (code de script, et ainsi de suite.).

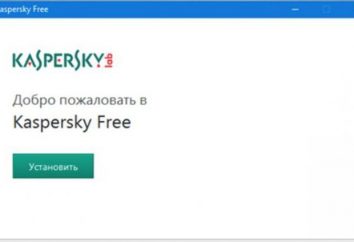

En plus sauvé la sécurité de l'information des systèmes automatisés? Il existe plusieurs méthodes pour la protection de l'information. Il est devenu la méthode la plus courante de créer des obstacles lorsque les barrages routiers attaquant des mots de passe complexes ou programme « de sécurité ». système sécurisé peut être, contrôler l'accès. Celle-ci consiste de la gestion:

En plus sauvé la sécurité de l'information des systèmes automatisés? Il existe plusieurs méthodes pour la protection de l'information. Il est devenu la méthode la plus courante de créer des obstacles lorsque les barrages routiers attaquant des mots de passe complexes ou programme « de sécurité ». système sécurisé peut être, contrôler l'accès. Celle-ci consiste de la gestion:

- identification des ressources, le personnel et les utilisateurs;

- contrôles sur l'authenticité d'un objet ou d'une personne (échantillon pertinent identifié ou règlements);

- l'enregistrement de tous les appels vers les ressources protégées;

- réponse à tenter toute action illégale ou entrée non autorisée dans le système.

Sécurité de l'information est fournie par les systèmes automatisés de plusieurs autres façons – déguisement, embrigadement, la contrainte et l'incitation. Toutes ces méthodes font ce genre de système est pratiquement à l'abri des cyber-pirates, ce qui a un impact positif sur leur travail.