stockage de sécurité IMAP

Avec la diffusion des technologies de l'information devient un important problème de sécurité. Et nous devons travailler à travers différents aspects et en ce qui concerne les différents développements. Ici, par exemple, la sécurité IMAP – quel est-il? Quelle est la fiabilité Internet Message Access Protocol? Ce qu'il a un avantage, ce qui se développe, quelles sont les différentes versions et le mécanisme fonctionne – c'est un bref récit du contenu de l'article, avec lequel vous êtes maintenant commencer.

Qu'est-ce que le protocole IMAP?

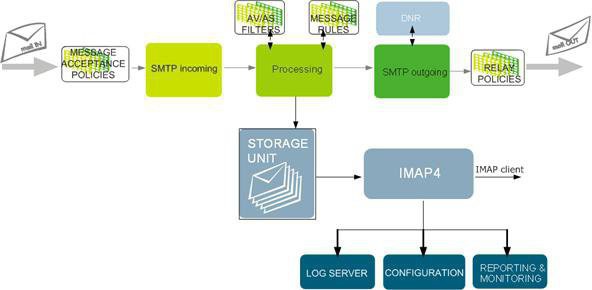

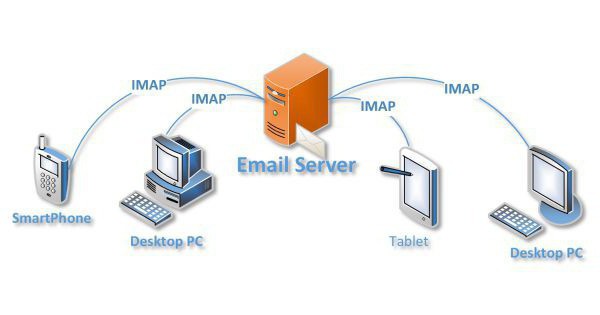

la sécurité de la correspondance est importante en raison du fait qu'il peut contenir des informations précieuses. Ce protocole est utilisé sur la couche d'application pour fournir un accès aux données de courrier électronique uniquement aux personnes qui doivent le recevoir. Il a été développé sur la base TCP et utilise pour leurs besoins de port 143. IMAP permet à l'utilisateur de travailler avec Mail, qui est situé à un serveur central. Un programme qui utilise ce protocole, effectue les actions nécessaires afin de donner l'impression que toute la correspondance est sur l'ordinateur de l'utilisateur. Un volume élevé d'envois de serveur IMAP spécial peut être utilisé. La manipulation des lettres ne nécessite pas de fichiers de transfert constant au destinataire, dans laquelle il y a des contenus. Mais ce n'est pas le seul protocole qui est utilisé dans les services postaux. Par exemple, pour envoyer un SMTP d'utilisation du message, comme l'équipe envoyée à la sécurité IMAP ne peut garantir. Il y a des vulnérabilités connues.

la sécurité de la correspondance est importante en raison du fait qu'il peut contenir des informations précieuses. Ce protocole est utilisé sur la couche d'application pour fournir un accès aux données de courrier électronique uniquement aux personnes qui doivent le recevoir. Il a été développé sur la base TCP et utilise pour leurs besoins de port 143. IMAP permet à l'utilisateur de travailler avec Mail, qui est situé à un serveur central. Un programme qui utilise ce protocole, effectue les actions nécessaires afin de donner l'impression que toute la correspondance est sur l'ordinateur de l'utilisateur. Un volume élevé d'envois de serveur IMAP spécial peut être utilisé. La manipulation des lettres ne nécessite pas de fichiers de transfert constant au destinataire, dans laquelle il y a des contenus. Mais ce n'est pas le seul protocole qui est utilisé dans les services postaux. Par exemple, pour envoyer un SMTP d'utilisation du message, comme l'équipe envoyée à la sécurité IMAP ne peut garantir. Il y a des vulnérabilités connues.

Pourquoi le protocole IMAP a été développé?

Il a été développé comme une alternative à POP3. Tout a commencé à cause des lacunes de ce dernier. Ainsi, il n'a pas la capacité de gérer, de déplacer et de stocker des messages sur le serveur. C'est à cause de cela et le protocole IMAP a été développé qui offre la possibilité de recevoir des e-mails dans différents endroits en stockant les données sur un serveur distant.

Il a été développé comme une alternative à POP3. Tout a commencé à cause des lacunes de ce dernier. Ainsi, il n'a pas la capacité de gérer, de déplacer et de stocker des messages sur le serveur. C'est à cause de cela et le protocole IMAP a été développé qui offre la possibilité de recevoir des e-mails dans différents endroits en stockant les données sur un serveur distant.

Avantages sur POP3

Pourquoi ce protocole a été utilisé? Le fait que les offres e-mail IMAP, en plus de ce qui précède, mais un certain nombre d'avantages:

- Ne débranchez pas jusqu'à ce que l'actif interface utilisateur.

- Les messages sont téléchargés uniquement s'il y a des exigences pertinentes du client.

- Peut simultanément l'accès de plusieurs personnes, chacun d'entre eux sera en mesure de garder une trace de toutes les modifications apportées.

- Le client peut créer, modifier et supprimer le nom des boîtes, et déplacer des messages entre eux. En outre, si vous avez l'extension IMAP 4 Access Control List, vous pouvez modifier les autorisations.

- Vous pouvez suivre l'état du message (qui a été lu, supprimé, envoyé une réponse, etc.). les détails de ces actions sont appelées des drapeaux et ils sont stockés sur des serveurs.

- Rechercher les messages sont toujours effectués sur le serveur et il y a un mécanisme clair pour l'expansion.

Les messages et leurs attributs

IMAP fournit un travail de sécurité exclusivement avec la messagerie, et pour eux ne pas besoin de paquets avec des en-têtes spéciaux. Chacun d'eux a ses propres attributs. Ils peuvent être définis individuellement ou conjointement avec d'autres. À l'heure actuelle, il existe six versions du protocole IMAP, mais presque toujours utilisé que le dernier d'entre eux.

IMAP fournit un travail de sécurité exclusivement avec la messagerie, et pour eux ne pas besoin de paquets avec des en-têtes spéciaux. Chacun d'eux a ses propres attributs. Ils peuvent être définis individuellement ou conjointement avec d'autres. À l'heure actuelle, il existe six versions du protocole IMAP, mais presque toujours utilisé que le dernier d'entre eux.

UID

Chaque message reçoit un code 32 bits. A cela on ajoute un identifiant unique. Ensemble, ils forment une séquence de 64 bits, ce qui est nécessaire pour identifier le message. C'est la sécurité IMAP. Le plus tard, il est venu, plus important est l'UID. Ce paramètre est utilisé comme code de réponse lors de la sélection d'une boîte aux lettres. Il ne change pas au cours d'une session ou entre eux. Si les conditions techniques nécessitent la modification de ce paramètre, l'UID doit être supérieur avant. Utilisé pour la transmission de données est le même port IMAP.

Le numéro de série du message

Il commence par un. Le numéro de chaque message subséquent est incrémenté de 1 par rapport aux précédentes. Une différence importante de la boîte aux lettres peut changer au cours d'une connexion de session: par exemple, quand il est complètement supprimer des e-mails.

Il commence par un. Le numéro de chaque message subséquent est incrémenté de 1 par rapport aux précédentes. Une différence importante de la boîte aux lettres peut changer au cours d'une connexion de session: par exemple, quand il est complètement supprimer des e-mails.

messages drapeaux

Cet attribut apparaît comme une liste dans laquelle il y a zéro ou plusieurs jetons nommés qui sont en corrélation avec les informations de base. Les IMAP 4.1 deux types de drapeaux ont été mis en place. Ils peuvent travailler temporairement (pendant la session), ou être permanente. Système appelé le drapeau, le nom qui est défini dans la spécification du protocole. Ils doivent tous commencer . À l'heure actuelle pas de tels drapeaux du système ont été identifiés:

Cet attribut apparaît comme une liste dans laquelle il y a zéro ou plusieurs jetons nommés qui sont en corrélation avec les informations de base. Les IMAP 4.1 deux types de drapeaux ont été mis en place. Ils peuvent travailler temporairement (pendant la session), ou être permanente. Système appelé le drapeau, le nom qui est défini dans la spécification du protocole. Ils doivent tous commencer . À l'heure actuelle pas de tels drapeaux du système ont été identifiés:

- Vu – un message lu;

- Answered – envoyer une réponse;

- Récente – un message est apparu au cours de la session en cours;

- Draft – a été marqué comme un projet;

- Flagged – l'utilisateur a marqué le message aussi important;

- Deleted – distance.

La date et l'heure interne de messages

Comment définir quelles valeurs doit être au sein de ces paramètres? Si le message est délivré en utilisant le protocole SMTP, il est pris le temps et la date de la destination finale. Si vous utilisez la commande de copie, les paramètres utilisés par l'expéditeur. Vous pouvez programmer et l'heure et la date – pour cette utilisation de la commande append.

Le serveur et le client

Lorsque vous utilisez la communication IMAP se produit pour établir le principe client-serveur. Alors, tout d'abord lui-même envoie les commandes, et le second envoie les données demandées, ainsi que des informations sur l'exécution de la demande. Tous les messages ont la forme d'une chaîne qui se termine par une séquence spéciale. L'exécution de toutes les procédures commence par des équipes clientes. Ils reconnaissent en raison de l'identificateur de préfixe spécial (qui agit comme une courte chaîne alphanumérique), qui est appelé une étiquette. Chaque équipe a son propre numéro unique.

Lorsque vous utilisez la communication IMAP se produit pour établir le principe client-serveur. Alors, tout d'abord lui-même envoie les commandes, et le second envoie les données demandées, ainsi que des informations sur l'exécution de la demande. Tous les messages ont la forme d'une chaîne qui se termine par une séquence spéciale. L'exécution de toutes les procédures commence par des équipes clientes. Ils reconnaissent en raison de l'identificateur de préfixe spécial (qui agit comme une courte chaîne alphanumérique), qui est appelé une étiquette. Chaque équipe a son propre numéro unique.

Peut-être que deux cas où les données envoyées par le client, ne sont pas complètes. La première – l'argument est fourni avec un code déterminé au préalable nombre d'octets qui se trouve dans le Troc. Deuxièmement – nécessite une réponse du serveur. Dans les deux cas, le client reçoit une demande de la poursuite de l'équipe, qui commence nécessairement par ce caractère comme +. En cas de réception d'un certain type de transfert doit être complété par les données, sinon il sera possible de commencer un nouveau processus. La lecture, l'analyse, des paramètres de sélection et le serveur de protocole de transfert de données est effectuée par le récepteur. Lorsque le traitement de la commande est terminée, le client a envoyé une réponse à cet avis. Les informations qui ne signifie pas la fin des instructions fournies avec le préfixe *. On l'appelle des réponses non marquées. La pratique d'envoyer des serveurs de données en réponse à la demande du client ou de sa propre initiative. Leur format est indépendant de la raison pour laquelle ils ont été envoyés.

Et que dire au sujet des services populaires tels que Gmail? paramètres IMAP utilisateurs ordinaires ne sont pas disponibles, mais vous pouvez faire lors de l'envoi d'une lettre par un client spécial. Mais cela va purement simplement écrire.

Et ce qui est réellement nécessaire réponse? Ils parlent de la réussite / échec de l'information. La réponse est toujours utilisé cette même étiquette qui a utilisé le client l'équipe qui a lancé le processus. Il est donc possible transfert de données de multithreading, et ils ne seront pas confondus avec eux-mêmes. trois types de réponse du serveur a été conçu pour clarifier la situation:

- L'exécution réussie.

- Échec.

- erreur de protocole IMAP (se produit lorsqu'une commande inconnue est appliqué, ou le serveur de reconnaître qu'il y a un problème avec la syntaxe).

fonction du client est qu'il doit toujours être prêt à gérer toute réponse qui vient à lui. Ceux-ci doivent être écrites de telle sorte que le client a pu les utiliser directement, envoyer inutilement des recherches de serveur. Voir comme vous pouvez dans Gmail. les paramètres IMAP peuvent être modifiés ou modifiés en raison des clients de messagerie avec des fonctionnalités étendues.

conclusion

Ce protocole de sécurité peut améliorer considérablement la fiabilité des données, et il peut fournir une assurance importante que le tiers ne sera pas en mesure d'accéder à l'information. Mais cela ne signifie pas que quelqu'un d'autre ne peut pas lire la lettre. reste potentiellement vulnérable du serveur, et l'utilisateur peut en raison de la faible prise de conscience au sujet des astuces escroqueries leur donner personnellement toutes les informations nécessaires pour accéder à la messagerie.

Ce protocole de sécurité peut améliorer considérablement la fiabilité des données, et il peut fournir une assurance importante que le tiers ne sera pas en mesure d'accéder à l'information. Mais cela ne signifie pas que quelqu'un d'autre ne peut pas lire la lettre. reste potentiellement vulnérable du serveur, et l'utilisateur peut en raison de la faible prise de conscience au sujet des astuces escroqueries leur donner personnellement toutes les informations nécessaires pour accéder à la messagerie.