Les logiciels espions sur votre ordinateur. Comment détecter et supprimer les logiciels espions?

Avec les virus et les conséquences de leur impact sur les systèmes informatiques connus aujourd'hui presque tous les utilisateurs. Parmi toutes les menaces qui sont plus largement séparés lieu est occupé par des logiciels espions qui surveillent les actions des utilisateurs et impliqués dans le vol d'informations confidentielles. On montrera ce qui constitue de telles applications et applets et questions abordées liées à la façon de détecter les logiciels espions sur votre ordinateur et de se débarrasser de cette menace, sans aucun dommage au système.

Qu'est-ce que les logiciels espions?

Pour commencer, l'application de logiciels espions ou les applets exécutables, communément appelé Spyware (espion en anglais « espion »), les virus dans le sens habituel, en tant que tels, ne sont pas. Autrement dit, ils ont pratiquement pas d'impact sur le système en termes de son intégrité ou à l'efficacité, même si l'ordinateur infecté peut résider dans une mémoire RAM et consomment des ressources système. Mais en règle générale, il est pas particulièrement affectée par les performances du système d'exploitation.

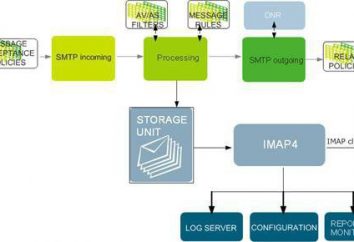

Mais c'est leur principal objectif est exactement le suivi de l'expérience utilisateur, dans la mesure du possible – le vol de données confidentielles, la substitution du courrier électronique pour l'envoi de spam, en analysant les requêtes Web et rediriger vers des sites qui contiennent des logiciels malveillants, analyse des informations sur le disque dur, et ainsi de suite lui-même .. bien entendu, que tout utilisateur doit être réglée au moins un paquet anti-virus primitive de protection. Cependant, pour la plupart pas de logiciel anti-virus gratuit, beaucoup moins intégré Pare-feu Windows pleine confiance dans la sécurité ne donnent pas. Certaines applications peuvent tout simplement pas être reconnues. Ici et là est une question légitime: « Et quoi, alors, devrait protéger votre ordinateur contre les logiciels espions? » Considérons les aspects fondamentaux et les concepts.

Types de logiciels espions

Avant de se lancer dans la solution pratique devrait être idée claire de ce type d'applications et les applets se réfèrent à la classe de logiciels espions. À ce jour, il existe plusieurs types de base:

- enregistreurs de frappe;

- scanners, disques durs;

- écran espions;

- espions de courrier;

- espions proxy.

Chaque programme est un impact différent sur le système, alors maintenant nous allons voir comment pénétrer le logiciel espion sur votre ordinateur et ce qu'ils peuvent faire sur le système infecté.

méthodes d'intrusion de logiciels espions dans les systèmes informatiques

Aujourd'hui, en raison du développement incroyable du monde de la technologie Internet wide web est le principal canal ouvert aux personnes vulnérables et que les menaces de ce type sont utilisés pour l'introduction du système informatique local ou réseau.

Dans certains cas, les logiciels espions est installé sur votre ordinateur par l'utilisateur, aussi paradoxal que cela puisse paraître. Dans la plupart des cas, il n'a même pas se rendre compte. Et tout simplement banal. Par exemple, vous avez téléchargé à partir de l'Internet semble être un programme intéressant et exécuter le programme d'installation. Dans les premiers stades, il semble que d'habitude. Mais maintenant, et parfois il y a des fenêtres avec une proposition d'installer un logiciel supplémentaire ou des add-ons pour le navigateur Web. Normalement, tout cela est écrit en petits caractères. Un utilisateur qui tente d'achever rapidement l'installation et commencer à travailler avec la nouvelle application, souvent, ne faites pas attention à elle, accepte toutes les conditions et … éventuellement s'intégré « agent » pour collecter des informations.

Parfois, les logiciels espions est installé sur votre ordinateur en arrière-plan, le masquage des processus critiques du système. Les options ici peuvent être assez: l'installation d'un logiciel non sécurisé, le contenu de téléchargement de l'Internet, ouvrir des pièces jointes de courrier électronique suspects, et même une simple visite une ressource non sécuritaire sur le Web. Comme il est clair, garder la trace d'une telle installation sans protection particulière est tout simplement impossible.

effets de

En ce qui concerne les dommages causés par des espions, comme cela a été dit, dans le système dans son ensemble ne se reflète pas en aucune façon, mais les informations utilisateur et des données personnelles à risque.

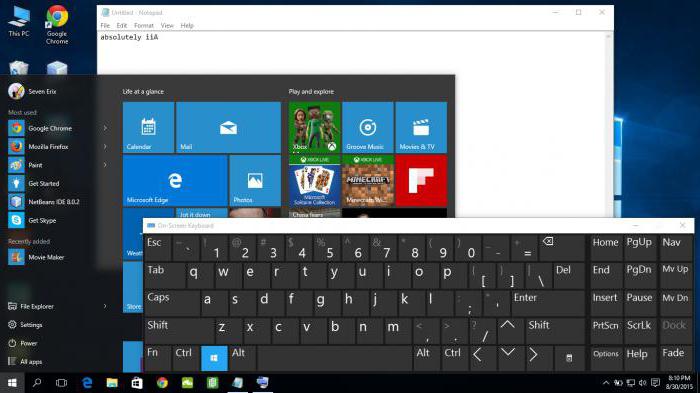

Le plus dangereux de tout ce type d'application est le soi-disant keyloggers, et plus simplement, keyloggers. Juste qu'ils sont en mesure de suivre le jeu de caractères qui permet à un attaquant d'obtenir les mêmes noms d'utilisateur et mots de passe, coordonnées bancaires ou codes PIN de la carte, et tout le fait que l'utilisateur ne voulait pas rendre accessible à un large éventail de personnes. En règle générale, après avoir déterminé toutes les données qui vont les envoyer à un serveur distant, ou par courrier électronique, bien sûr, en mode caché. Par conséquent, il est recommandé d'utiliser pour stocker des informations importantes telles utilitaire codeurs spécifiques. En outre, il est conseillé de ne pas stocker des fichiers sur le disque dur (HDD facilement trouver les scanners) et les supports amovibles, mais au moins sur le lecteur flash, et toujours avec le décodeur clé.

Entre autres choses, de nombreux experts considèrent l'utilisation du clavier à l'écran le plus sûr, bien qu'ils reconnaissent l'inconvénient de cette méthode.

écran de suivi en termes de ce qui est engagé à l'utilisateur, le danger est que lorsque les données confidentielles saisies ou des informations d'enregistrement. Spy simplement au fil du temps fait des captures d'écran et les envoie à l'attaquant. Utilisation de la, comme dans le premier cas, le résultat ne sera pas le clavier à l'écran. Et si deux espions travaillant en même temps, il ne sera généralement pas cacher.

suivi e-mail est effectuée sur la liste des contacts. L'objectif principal est la substitution du contenu de la lettre lorsque vous envoyez pour l'envoi de spam.

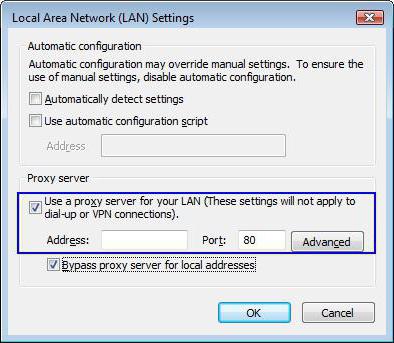

espions Proxy tort causé seulement dans le sens que le terminal d'ordinateur local est converti en une sorte de serveur proxy. Pourquoi faire? Oui, pour se cacher derrière, par exemple, l'adresse IP de l'utilisateur dans la commission d'actes illégaux. Bien entendu, l'utilisateur ne sait pas. Ici, par exemple, quelqu'un a piraté le système de sécurité d'une banque et a volé une certaine somme d'argent. services autorisés suivi des actions révèle que le piratage informatique a été réalisée avec le terminal avec le IP quelque chose, situé à cette adresse. services spéciaux et envoyés en prison à la personne sans méfiance à venir. Cependant, rien de bon?

Les premiers symptômes de l'infection

Maintenant, allez à la pratique. Comment vérifier votre ordinateur des logiciels espions, si tout à coup, pour une raison quelconque, se sont glissées dans de l'intégrité de la sécurité du système? Pour ce faire, vous devez savoir comment les premiers stades des effets de ces applications se manifeste.

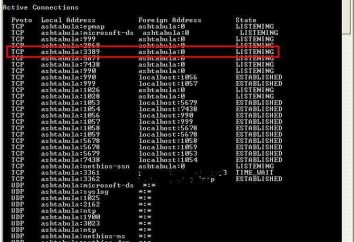

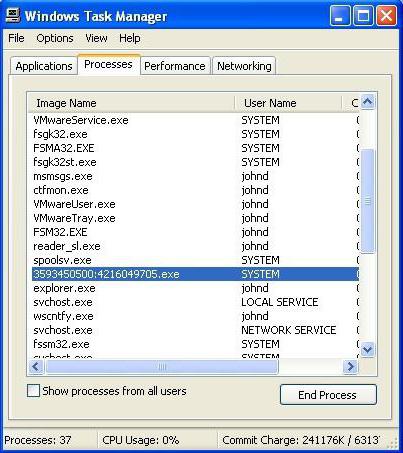

Si aucune raison apparente a remarqué un ralentissement des performances ou du système périodique « se bloque » et refuse de travailler, devrait d'abord examiner l'utilisation de la charge sur le processeur et la mémoire, ainsi que de surveiller tous les processus actifs.

Dans la plupart des cas, un utilisateur dans le même « Gestionnaire des tâches » verra un service inconnu, qui était auparavant pas dans l'arborescence des processus. Ce n'est que la première cloche. Les créateurs du logiciel espion est pas stupide, donc créer des programmes qui sont déguisés en tant que processus système, et de les identifier sans aucune connaissance particulière en mode manuel, il est tout simplement impossible. Ensuite, les problèmes commencent par une connexion Internet, changer la page de démarrage, et ainsi de suite. D.

Comment vérifier votre ordinateur des logiciels espions

En ce qui concerne le contrôle, l'état logiciel anti-virus ne va pas aider, surtout si elles ont manqué la menace. Au moins il a besoin d'une sorte de version portable du Dr Web guérir! ou Kaspersky Virus Removal Tool (ou mieux – quelque chose comme Rescue disque pour vérifier le système avant qu'il ne soit chargé).

Comment trouver des logiciels espions sur votre ordinateur? Dans la plupart des cas, il est recommandé d'utiliser une classe spéciale étroitement ciblées programme Anti-Spyware (SpywareBlaster, AVZ, XoftSpySE Anti-Spyware, Microsoft Antispyware, etc.). Le processus de balayage est entièrement automatisé en eux, ainsi que le retrait ultérieur. Mais même ici, il y a des choses qui méritent attention.

Comment supprimer les logiciels espions de votre ordinateur: méthodes standard et utilisé par des logiciels tiers

Supprimer les logiciels espions de votre ordinateur, vous pouvez même manuellement, mais seulement à condition que le programme ne soit pas masquée.

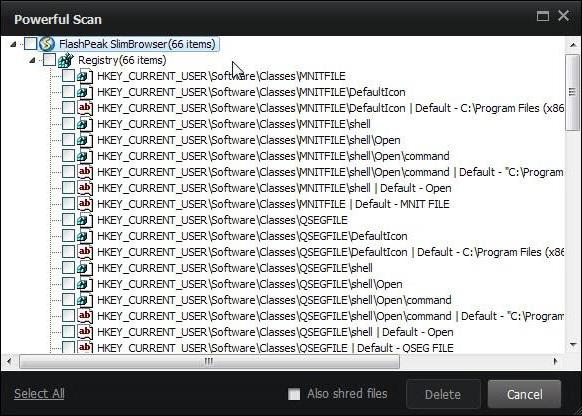

Pour ce faire, vous pouvez vous référer à la liste des programmes et des composants pour trouver l'application dans la liste et lancer le processus de désinstallation. Cependant, le programme de désinstallation de Windows, pour le moins, pas très bon, parce que les réserves après l'achèvement d'un tas de déchets informatiques, utiliser tant lushche outils spécialisés comme IObit Uninstaller, qui, en plus de retirer la manière standard, permet la numérisation en profondeur pour la recherche des fichiers résiduels ou même les clés et les entrées dans le registre du système.

Maintenant quelques mots sur le Spyhunter sensationnel utilitaire. Beaucoup appellent presque une panacée à tous les maux. Nous nous permettons d'être en désaccord. Il scanne le rien du système, vraiment, donne parfois un faux positif est pas le problème. Le fait qu'il suffit de désinstaller problématique. Dans l'utilisateur ordinaire du montant total de l'action à effectuer, juste tourner la tête.

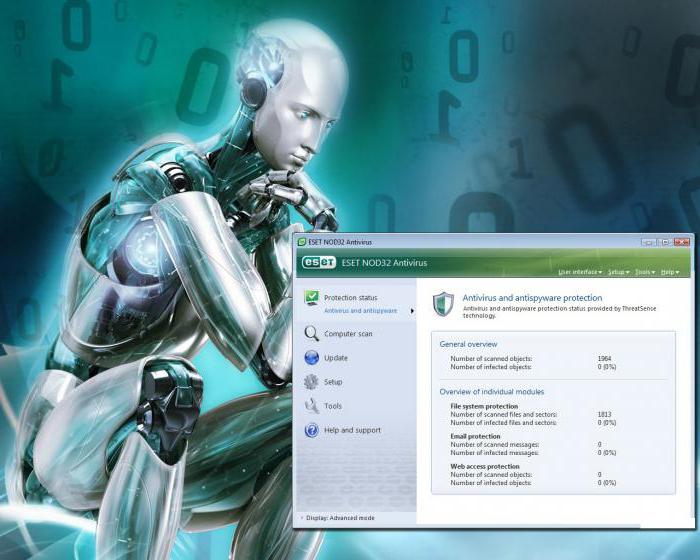

Qu'est-ce à utiliser? Protection contre ces menaces et la recherche de logiciels espions sur votre PC peut être accompli, par exemple, même avec l'aide NOD32 package ou Smart Security pour fonction « Antivol » activée. Cependant, tout le monde choisit que mieux et plus facile pour lui.

espionnage légalisés dans Windows 10

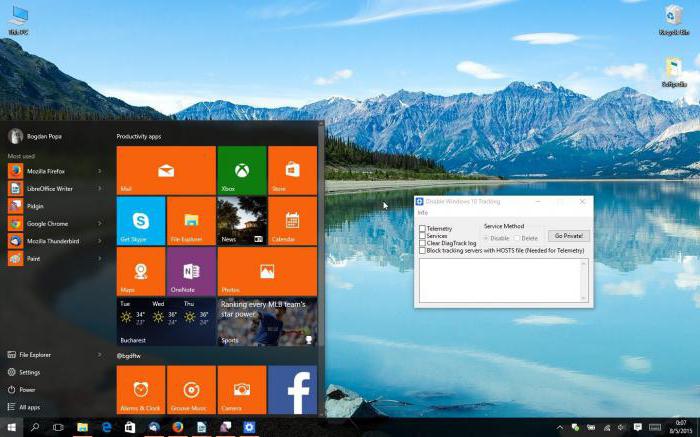

Mais ce n'est pas tout. Toutes ces ne concernait que la façon de pénétrer les logiciels espions dans le système, comment ils se comportent, et ainsi de suite. Oui. Mais que faire quand légalisé l'espionnage?

Windows 10 à cet égard est remarquable pas pour le mieux. Ici, il y a beaucoup de services que vous souhaitez désactiver (l'échange de données avec les serveurs Microsoft à distance, l'utilisation de l'identification de la publicité, l'envoi de données à l'entreprise, la détermination de la position par télémétrie, recevoir des mises à jour à partir de plusieurs endroits, et ainsi de suite. D.).

Y at-il une protection à 100 pour cent?

Si vous regardez attentivement la façon de pénétrer les logiciels espions sur votre ordinateur et ce qu'ils font après, environ 100 pour cent de protection ne peut dire qu'une chose: il n'existe pas. Même avec l'utilisation de l'arsenal d'outils de sécurité, vous pouvez être sûr à 80 pour cent, pas plus. Cependant, par l'utilisateur lui-même ne devrait pas être une action provocante sous la forme de visiter les sites suspects, installer des logiciels dangereux, en ignorant les avertissements anti-virus, ouvrir des pièces jointes provenant de sources inconnues, et ainsi de suite. D.